ໂປໂຕຄອນຄວາມປອດໄພຂອງ plugins ແລະ CMS

ຈຸດສຸມ 3: Plugin ແລະ CMS ໂປໂຕຄອນຄວາມປອດໄພ

ໃນຄວາມເຂົ້າໃຈທີ່ພວກເຮົາໄດ້ຈັດພີມມາໃນອາທິດທີ່ຜ່ານມາ, ພວກເຮົາໄດ້ສຸມໃສ່ບາງດ້ານຕົ້ນຕໍກ່ຽວກັບຄວາມປອດໄພຂອງເວັບໄຊທ໌, ອີຄອມເມີຊຫຼື blog. ລະຫວ່າງເຫຼົ່ານີ້ ໃຫ້ຈື່ຈໍາຕົວຢ່າງການໂຮດຂອງເວັບໄຊທ໌, ເປັນຕົວແປພື້ນຖານທີ່ຈະຮັບປະກັນການເຮັດວຽກທີ່ສົມບູນແບບຂອງລະບົບຕະຫຼອດ 24 ຊົ່ວໂມງ. ແຕ່ຕາມທີ່ມັກຈະເກີດຂຶ້ນໃນເວັບ, ຮູບພາບທີ່ສົມບູນສາມາດໄດ້ຮັບໂດຍການວາງຊິ້ນສ່ວນເພີ່ມເຕີມຂອງປິດສະຫນາ, ດັ່ງນັ້ນມັນບໍ່ພຽງພໍທີ່ຈະຢຸດຢູ່ທີ່ hosting ຫຼືພຽງແຕ່ການບໍາລຸງຮັກສາທໍາມະດາ. ມີຄົນອື່ນ ປັດໃຈທີ່ກໍານົດຄວາມປອດໄພຂອງເວັບໄຊທ໌, ແລະໃນບັນດາສິ່ງເຫຼົ່ານີ້ພວກເຮົາຕ້ອງປະກອບມີໂປໂຕຄອນຂອງ plugins ແລະເວທີຂອງລະບົບການຄຸ້ມຄອງເນື້ອຫາ, ຈາກ WordPress ກັບ Joomla!. Plugins ແລະ CMS ໃນຄວາມເປັນຈິງສາມາດກາຍເປັນ ປະຕູສູ່ການໂຈມຕີ ແລະ malware, ມີຜົນສະທ້ອນທາງລົບທີ່ເຫັນໄດ້ຊັດເຈນໃນແງ່ຂອງປະສິດທິພາບຂອງເວັບໄຊທ໌ແລະການສູນເສຍຂໍ້ມູນ. ດັ່ງນັ້ນ, ໃຫ້ພວກເຮົາເບິ່ງວິທີການປ້ອງກັນສະຖານະການເຫຼົ່ານີ້, ແລະກ່ອນຫນ້ານັ້ນສິ່ງທີ່ເປັນການປະຕິບັດທີ່ດີທີ່ສຸດທີ່ຈະປະຕິບັດ.

ປລັກອິນແມ່ນຫຍັງ ແລະອັນໃດອັນຕະລາຍທີ່ພວກມັນເປີດເຜີຍເວັບໄຊຂອງເຈົ້າໄປ

ຕະຫຼາດ plugin, ໃນຊຸມປີມໍ່ໆມານີ້, ໄດ້ປະສົບກັບການຂະຫຍາຍຕົວທີ່ຫນ້າປະທັບໃຈ, ຍ້ອນຄວາມຊື່ນຊົມຂອງປະຊາຊົນແລະຄວາມຄຸ້ນເຄີຍທີ່ຜູ້ໃຊ້ຫຼາຍຄົນໄດ້ຮັບຕໍ່ການເຊື່ອມໂຍງເຫຼົ່ານີ້. ການຄລິກທີ່ງ່າຍດາຍແລະ plugin ໄດ້ຖືກຕິດຕັ້ງແລະການເຄື່ອນໄຫວ, ພ້ອມທີ່ຈະຂະຫຍາຍແລະຂະຫຍາຍຄວາມເປັນໄປໄດ້ຂອງການດໍາເນີນງານຂອງເວັບໄຊທ໌. ຈາກຈົດຫມາຍຂ່າວໄປຫາປ້າຍໂຄສະນາຂອງການຍິນຍອມຕໍ່ການປຸງແຕ່ງຂໍ້ມູນ, ຈາກເນື້ອໃນ cloning ກັບການເພີ່ມປະສິດທິພາບຮູບພາບ, ມີຫຼາຍຮ້ອຍແລະຫຼາຍຮ້ອຍ plugins ສໍາລັບປະເພດຂອງຄວາມຕ້ອງການໃດໆ. ມັນເປັນບໍລິສັດດຽວກັນແລະຊອບແວດຽວກັນແລະນັກພັດທະນາໂຄງການຄອມພິວເຕີທີ່ເຮັດໃຫ້ຫນ້າທີ່ຂອງຜະລິດຕະພັນຂອງເຂົາເຈົ້າມີຢູ່ໃນຮູບແບບ plugin. ນີ້ອະນຸຍາດໃຫ້ຜູ້ໃຊ້, ເຖິງແມ່ນວ່າມີປະສົບການຫນ້ອຍທີ່ສຸດ, ເພື່ອປະຕິບັດໂຄງການຈາກກະດານບໍລິຫານ CMS, ຕົວຢ່າງເຊັ່ນການຂາຍຜະລິດຕະພັນອອນໄລນ໌.

ສະຫລຸບລວມແລ້ວ, ຜົນປະໂຫຍດຂອງ plugins ແມ່ນມີຫຼາຍ, ເຖິງຈຸດທີ່ເຮັດໃຫ້ເຄື່ອງມືເຫຼົ່ານີ້ເກືອບຂາດບໍ່ໄດ້. ແຕ່ຄຽງຄູ່ກັບຜົນປະໂຫຍດຍັງມີບັນຫາທີ່ຕ້ອງເຂົ້າໃຈແລະຄຸ້ມຄອງຢ່າງຖືກຕ້ອງ: ຄວາມປອດໄພ. ສໍາລັບເຫດຜົນໃດທີ່ plugins ສາມາດກາຍເປັນອັນຕະລາຍຕໍ່ໂຄງການດິຈິຕອນຂອງທ່ານ? ໃຫ້ພະຍາຍາມຕອບດ້ວຍບັນຊີລາຍຊື່ສັ້ນຂອງກໍລະນີທີ່ເກີດຂຶ້ນເລື້ອຍໆ:

- plugin ບໍ່ໄດ້ມາອີກຕໍ່ໄປ ປັບປຸງ, ແລະນີ້ສ້າງຂໍ້ບົກພ່ອງທີ່ແຮກເກີສາມາດຂູດຮີດເພື່ອປະໂຫຍດຂອງພວກເຂົາ, "ເຂົ້າໄປໃນ" ເວັບໄຊທ໌ແລະການໃສ່ສາຍຂອງລະຫັດທີ່ເປັນອັນຕະລາຍ (ເພື່ອປ່ຽນເສັ້ນທາງຜະລິດຕະພັນ, ການສໍາຫຼວດ, ລຶບຫນ້າທັງຫມົດ, ແລະອື່ນໆ).

- plugin ຕົ້ນສະບັບມາ ຄັດລອກແລະດັດແປງ, ພຽງແຕ່ຈະຖືກອັບໂຫລດໄປຍັງເວັບໄຊທ໌ທີ່ສ້າງຂຶ້ນໂດຍ cracker ສໍາລັບຈຸດປະສົງຂອງການຫຼອກລວງປະຊາຊົນໃຫ້ເຊື່ອວ່າພວກເຂົາເຈົ້າກໍາລັງດາວໂຫຼດ plugin ທີ່ແທ້ຈິງ. ໃນຈຸດນັ້ນ, ການຕິດຕັ້ງ plugin ມີຄວາມສ່ຽງຕໍ່ການທໍາລາຍເວັບໄຊທ໌ທັງຫມົດ.

- plugin ມາ ລຶບແລ້ວ ຈາກໄດເລກະທໍລີທີ່ເປັນທາງການ, ແຕ່ຍັງມີການຕິດຕັ້ງຢູ່ໃນເວັບໄຊຂອງເຈົ້າ. ເຫດການນີ້ມັກຈະເກີດຂື້ນໃນ WordPress, CMS ທີ່ໃຊ້ຫຼາຍທີ່ສຸດແລະມີຊື່ສຽງທີ່ສຸດໃນໂລກ. ສະຫຼຸບແລ້ວ, ທີມງານທີ່ຢູ່ເບື້ອງຫຼັງ WordPress ສາມາດຕັດສິນໃຈເອົາ plugin ອອກຈາກໄດເລກະທໍລີທີ່ເປັນທາງການເມື່ອມັນພົບຄວາມບໍ່ສອດຄ່ອງຫຼືອົງປະກອບອື່ນໆທີ່ຫນ້າສັງເກດ. ໃນຈຸດນັ້ນ plugin ຈະບໍ່ຖືກປັບປຸງອີກຕໍ່ໄປ, ແລະນີ້, ອີກເທື່ອຫນຶ່ງ, ຈະເປັນອັນຕະລາຍຜູ້ທີ່ຍັງໃຊ້ plugin ນັ້ນຢູ່ໃນເວັບໄຊທ໌ຂອງພວກເຂົາ.

ວິທີວິເຄາະປລັກອິນ ແລະມາດຕະຖານຄວາມປອດໄພ

ມີຫລາຍ best practice ທີ່ສາມາດປະຕິບັດໄດ້ເພື່ອເພີ່ມຄວາມປອດໄພຂອງເວັບໄຊທ໌ໂດຍບໍ່ມີການປະຖິ້ມຄວາມສະດວກຂອງ plugins. ເຖິງແມ່ນວ່າໃນປັດຈຸບັນບໍ່ມີໂປໂຕຄອນທົ່ວໄປສໍາລັບການພັດທະນາ plugins ເຊັ່ນ: ເພື່ອຮັບປະກັນຄວາມຖືກຕ້ອງແລະຄຸນນະພາບຂອງພວກເຂົາ, ແນ່ນອນວ່າບໍ່ມີການຂາດແຄນຂອງຄວາມລະມັດລະວັງທີ່ພວກເຮົາທຸກຄົນຄວນປະຕິບັດຕາມ. ຄວາມແນ່ນອນທີ່ພວກເຮົາມີຫຼາຍຂຶ້ນ, ມາດຕະຖານຄວາມປອດໄພຂອງ plugin ຈະສູງຂຶ້ນ, ຄວາມແນ່ນອນຫນ້ອຍທີ່ພວກເຮົາພົບເຫັນ, ຄວາມສ່ຽງສູງທີ່ຈະຫຼຸດລົງການປ້ອງກັນພູມຕ້ານທານຂອງເວັບໄຊທ໌ເມື່ອ plugin ໄດ້ຖືກຕິດຕັ້ງ. ລການວິເຄາະ ສະນັ້ນຕ້ອງພິຈາລະນາຈຸດຕໍ່ໄປນີ້:

- ວັນທີຂອງການປັບປຸງ plugin ຫຼ້າສຸດ (ຖ້າລ້າສະໄຫມ, ຄວາມສ່ຽງເພີ່ມຂຶ້ນ, ຖ້າບໍ່ດົນມານີ້, ຄວາມສ່ຽງຫຼຸດລົງ)

- ຄວາມເຂົ້າກັນໄດ້ກັບເວີຊັນຫຼ້າສຸດຂອງ WordPress ຫຼື CMS ອື່ນໆ

- ການທົບທວນຄືນຈາກຜູ້ທີ່ໄດ້ດາວໂຫຼດ plugin

- ມີເອກະສານດ້ານວິຊາການ

- ຄວາມຄິດເຫັນຂອງຜູ້ໃຊ້ແລະຄໍາຕອບຂອງນັກພັດທະນາ

- ເວັບໄຊທ໌ທາງການຂອງ plugin ຫຼືບໍລິສັດທີ່ພັດທະນາມັນ

ມັນໄປໂດຍບໍ່ມີການບອກວ່າການກວດສອບທີ່ດໍາເນີນດ້ວຍຄວາມຮູ້ສຶກທົ່ວໄປເລັກນ້ອຍຊ່ວຍໃຫ້ທ່ານເຂົ້າໃຈໄດ້ຊັດເຈນວ່າ plugin ມີຄວາມຫນ້າເຊື່ອຖືຫຼືບໍ່. ການທົບທວນຄືນແມ່ນລົບ? ນັກພັດທະນາບໍ່ໄດ້ຕອບຄໍາຖາມບໍ? ເອກະສານທີ່ຈໍາເປັນຂາດບໍ? ແມ່ນວັນທີອັບເດດຫຼ້າສຸດເມື່ອສອງສາມປີກ່ອນບໍ? ປ່ອຍໃຫ້ມັນຢູ່ຄົນດຽວດີກວ່າ...

ຄວາມປອດໄພຂອງລະບົບການຈັດການເນື້ອຫາ

ຕອນນີ້ພວກເຮົາໄດ້ເຫັນລາຍລະອຽດກ່ຽວກັບຄວາມຕ້ອງການສໍາລັບການກໍານົດ plugin ທີ່ປອດໄພ, ໃຫ້ກ້າວໄປສູ່ບັນຫາຂອງລະບົບການຄຸ້ມຄອງເນື້ອຫາ, ເຊັ່ນ: ລະບົບການຄຸ້ມຄອງເນື້ອຫາຂອງເວັບໄຊທ໌ຫຼືພື້ນທີ່ virtual (ຫນ້າທີ່ດິນ, ກະດານສົນທະນາ, ບລັອກ, ແລະອື່ນໆ). ໃນທີ່ນີ້ມັນຈະບໍ່ເປັນຄໍາແນະນໍາແຕ່ເປັນປື້ມທັງຫມົດ, ເພາະວ່າແຕ່ລະ CMS ແຕກຕ່າງຈາກຄົນອື່ນ, ແລະມາດຕະຖານຄວາມປອດໄພສູງຫຼືຫຼາຍແມ່ນບັນລຸໄດ້ສໍາລັບແຕ່ລະ CMS, ຂຶ້ນກັບການປັບປຸງທີ່ໃຊ້ໃນປັດຈຸບັນ. ຖ້າພວກເຮົາບໍ່ດົນມານີ້ໄດ້ບັນລຸເວີຊັນ 5.0 ສໍາລັບ WordPress, ສໍາລັບການຍົກຕົວຢ່າງ, ສໍາລັບ Joomla! ພວກເຮົາຍັງຢູ່ທີ່ 3.9, ໃນຂະນະທີ່ສໍາລັບ Magento ພວກເຮົາຢູ່ໃກ້ກັບ 2.4. ຄໍາເຕືອນ, ນີ້ບໍ່ໄດ້ຫມາຍຄວາມວ່າຄວາມປອດໄພແມ່ນໃຫຍ່ກວ່າຖ້າຈໍານວນຮຸ່ນສູງກວ່າ: ບາງ CMSs ເກີດມາພຽງແຕ່ຕໍ່ມາ, ດັ່ງນັ້ນທ່ານຈໍາເປັນຕ້ອງຮູ້ວິວັດທະນາການຂອງແຕ່ລະຢ່າງດີແລະຕີຄວາມຫມາຍຂອງໂປຣໄຟລຂອງເຄືອຂ່າຍ, ອ່ານສິ່ງທີ່ຂຽນກ່ຽວກັບການປັບປຸງຫລ້າສຸດ.

ມັນຈະແຈ້ງຈະບໍ່ຢູ່ໃນນີ້ຢ່າງດຽວທີ່ພວກເຮົາຈະອີງໃສ່ການຄາດຄະເນຂອງພວກເຮົາ. ຖ້າຫາກວ່າພວກເຮົາຕ້ອງການທີ່ຈະໄດ້ຮັບສູງສຸດໃນແງ່ຂອງຄວາມປອດໄພ, ພວກເຮົາຕ້ອງພະຍາຍາມຮັກສາແພລະຕະຟອມ CMS ໃຫ້ເປັນເວີຊັນຫຼ້າສຸດ: ຫຼາຍພວກເຮົາຍ້າຍອອກໄປຈາກການປັບປຸງຫລ້າສຸດທີ່ປ່ອຍອອກມາ, ຄວາມສ່ຽງຕໍ່ຄວາມປອດໄພຂອງເວັບໄຊທ໌ຈະຫຼາຍຂຶ້ນ, ອີກເທື່ອຫນຶ່ງເນື່ອງຈາກຂຸມທີ່ຖືກສ້າງຂື້ນແລະເຂົ້າໄປໃນຜູ້ທີ່ສາມາດເລື່ອນໄດ້.

ວິທີການປັບປຸງ CMS ໂດຍບໍ່ຕ້ອງມີຄວາມສ່ຽງ

ການປັບປຸງ CMS ບໍ່ແມ່ນການດໍາເນີນການທີ່ຈະໄດ້ຮັບການແກ້ໄຂເບົາບາງ, ໂດຍສະເພາະຖ້າຫາກວ່າມັນເປັນການປ່ອຍທີ່ສໍາຄັນ (ເຊັ່ນ: ສະບັບຫລ້າສຸດຂອງ WordPress). ຍຸດທະສາດທີ່ດີທີ່ສຸດແມ່ນເພື່ອ ສຳຮອງຂໍ້ມູນຂອງທ່ານກ່ອນດາວໂຫຼດ ແລະຕິດຕັ້ງເວີຊັນໃໝ່. ນີ້ແມ່ນຍ້ອນວ່າອາດຈະມີຄວາມຂັດແຍ້ງລະຫວ່າງຫົວຂໍ້ແລະ CMS, ຫຼືລະຫວ່າງ plugin ແລະ CMS, ມີຄວາມສ່ຽງທີ່ຈະສູນເສຍເນື້ອຫາ, ການແປພາສາ, ຮູບພາບແລະອື່ນໆ. ສໍາລັບຫນ້າທີ່ສໍາຮອງຂໍ້ມູນທີ່ທ່ານ ກະລຸນາເບິ່ງບົດທີ່ຜ່ານມາອຸທິດຕົນເພື່ອການບໍາລຸງຮັກສາປະຊຸມສະໄຫມແລະຊຸມສະໄຫມວິຂອງເວັບໄຊ.

CMS ທົ່ວໄປ, ການຈັດການເຈົ້າຂອງ ຫຼືເວັບໄຊ WYSIWYG?

ຄໍາຖາມສຸດທ້າຍທີ່ພວກເຮົາຕ້ອງການຖາມທ່ານກ່ຽວກັບຄວາມປອດໄພກ່ຽວກັບຄວາມແຕກຕ່າງລະຫວ່າງ CMSs ທົ່ວໄປ (ທີ່ຊັດເຈນ WordPress, Magento, Joomla! ແລະອື່ນໆ), ອັນທີ່ເອີ້ນວ່າລະບົບການຄຸ້ມຄອງທີ່ເປັນເຈົ້າຂອງແລະເວັບໄຊທ໌ຂອງ "ສິ່ງທີ່ທ່ານເຫັນແມ່ນສິ່ງທີ່ທ່ານໄດ້ຮັບ" ປະເພດ (ຈາກ Jimdo ກັບ Wix ຜ່ານ Weebly ແລະອື່ນໆ). ນີ້ແມ່ນບົດສະຫຼຸບຂອງວິທີການຄວາມປອດໄພຂອງແຕ່ລະທາງເລືອກ, ດັ່ງທີ່ສະທ້ອນໃຫ້ເຫັນໃນປະສົບການທົດສະວັດຂອງພວກເຮົາໃນການພັດທະນາແລະການບໍາລຸງຮັກສາເວັບໄຊທ໌.

- CMS ທົ່ວໄປ: ດັ່ງທີ່ພວກເຮົາໄດ້ເຫັນ, ຄວາມຮັບຜິດຊອບໃນການຕັ້ງຄ່າສະພາບແວດລ້ອມທີ່ມີສຸຂະພາບດີແລະປອດໄພຕົກຢູ່ໃນມືຂອງທີມງານທີ່ເຮັດວຽກກ່ຽວກັບການປັບປຸງ CMS, ແຕ່ຍັງຢູ່ໃນເວລາຂອງຜູ້ທີ່ຕິດຕາມການອັບເດດ CMS ແລະ plugin.

- ການຄຸ້ມຄອງທີ່ເປັນເຈົ້າຂອງ: ຖ້າເວັບໄຊທ໌ຖືກພັດທະນາດ້ວຍແພລະຕະຟອມຫຼືລະຫັດທີ່ເປັນເຈົ້າຂອງໂດຍອົງການເວັບຫຼືຜູ້ຄຸ້ມຄອງເວັບ, ຄວາມປອດໄພຈະຜ່ານເກືອບຫມົດໄປໃນມືຂອງຜູ້ຕິດຕໍ່, ຜູ້ທີ່ຈະຕ້ອງຮັບປະກັນການປະຕິບັດຕາມມາດຕະຖານການປົກປ້ອງທີ່ພຽງພໍ.

- ເວັບໄຊທ໌ທີ່ທ່ານເຫັນແມ່ນສິ່ງທີ່ທ່ານໄດ້ຮັບ: ວິທີແກ້ໄຂເຫຼົ່ານີ້ເປັນຕົວແທນຂອງຂ້າມລະຫວ່າງ CMS ແລະລະບົບການຄຸ້ມຄອງເອກະຊົນ, ເພາະວ່າພວກເຂົາອະນຸຍາດໃຫ້ຜູ້ໃຊ້ສາມາດຄວບຄຸມແລະຈັດການເວັບໄຊທ໌ຂອງຕົນເອງໄດ້ໂດຍການລາກເນື້ອຫາລົງໃສ່ຫນ້າ. ຮັບຜິດຊອບດ້ານຄວາມປອດໄພ, ໃນກໍລະນີນີ້, ແມ່ນບໍລິສັດທີ່ພັດທະນາວິທີແກ້ໄຂ WYSIWYG, ແຕ່ຄວນລະມັດລະວັງ, ເພາະວ່າອີງຕາມແຜນການສະຫມັກ, ການຊ່ວຍເຫຼືອອາດຈະພຽງພໍ, ດີຫຼືເກືອບບໍ່ມີ.

ງວດທີສາມຂອງພວກເຮົາສິ້ນສຸດຢູ່ທີ່ນີ້. ການສຶກສາຕໍ່ໄປຈະເນັ້ນໃສ່ຫົວຂໍ້ທີ່ມີຫົວຂໍ້ສູງ: ການປະມວນຜົນຂໍ້ມູນ ແລະຄວາມຮັບຜິດຊອບສ່ວນຕົວ ຕໍ່ຜູ້ໃຊ້ທີ່ໄປຢ້ຽມຢາມເວັບໄຊທ໌, ອີຄອມເມີຊຫຼື blog ຂອງພວກເຮົາໃນຄວາມເຊື່ອທີ່ດີ. ພ້ອມບໍ? ຕິດຕາມພວກເຮົາຕໍ່ໄປ, ແລ້ວພົບກັນໄວໆນີ້!

ທ່ານອາດຈະສົນໃຈໃນ:

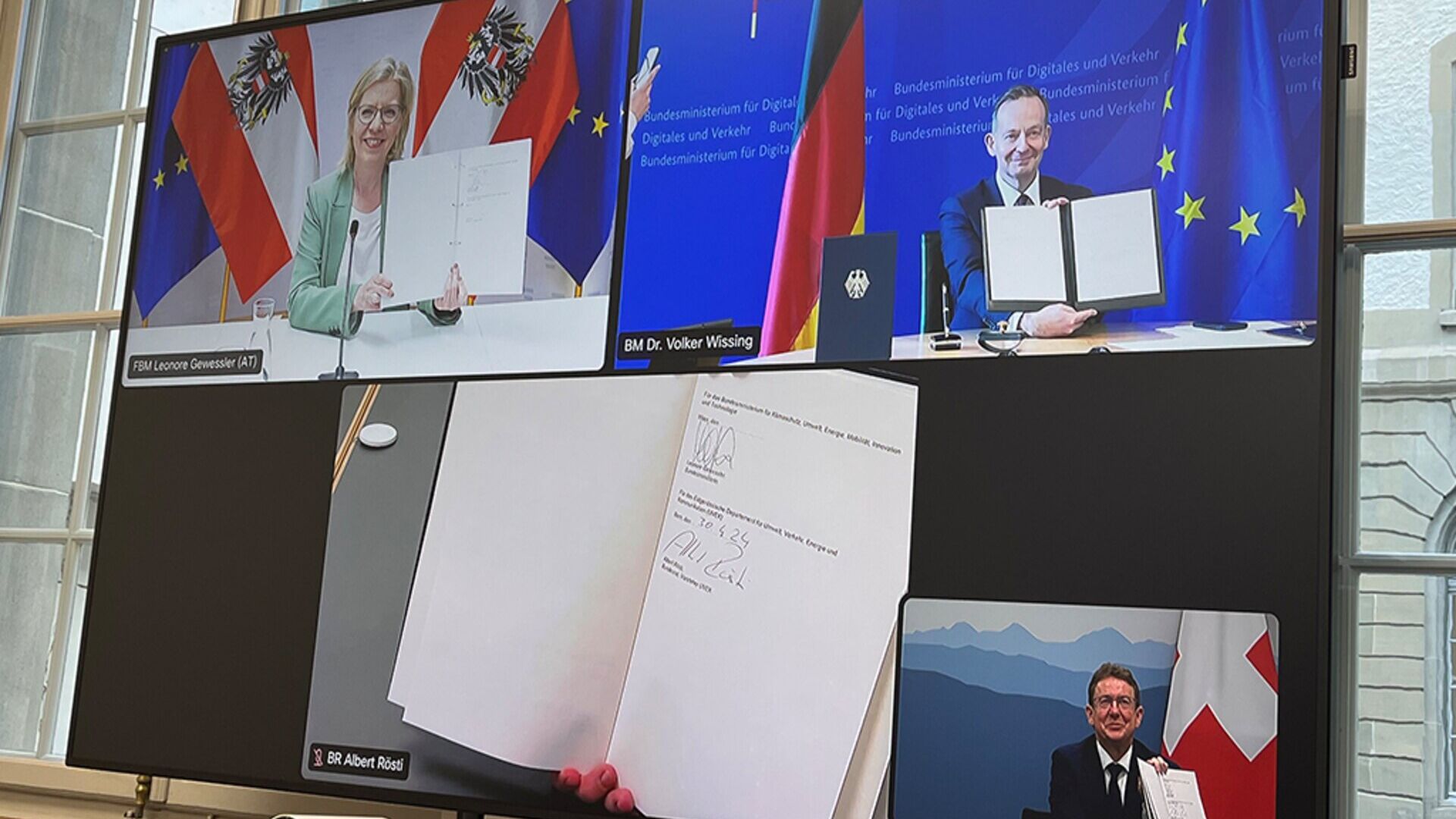

ອອສເຕີຍ, ເຢຍລະມັນແລະສະວິດເຊີແລນສໍາລັບ "ນະວັດກໍາໃຫມ່" ທາງລົດໄຟຂົນສົ່ງສິນຄ້າ

ລັດຖະມົນຕີ DACH Leonore Gewessler, Volker Wissing ແລະ Albert Rösti: ການແນະນໍາການຈັບຄູ່ອັດຕະໂນມັດດິຈິຕອນເປັນອົງປະກອບທີ່ສໍາຄັນ

ໂດຍພະນັກງານບັນນາທິການ Innovando.Newsພະນັກງານບັນນາທິການຂອງ Innovando.News

ການຊັກຊວນຫຼືການຫມູນໃຊ້? Genesis ແລະຜົນກະທົບປະຫວັດສາດຂອງ PR

ນີ້ແມ່ນວິທີການພົວພັນສາທາລະນະ, ຈາກການປຶກສາຫາລືທີ່ທັນສະໄຫມຂອງປະເທດເກຣັກໂບຮານເພື່ອຍຸກດິຈິຕອນໃນປັດຈຸບັນ, ສືບຕໍ່ສະເຫນີໃຫ້ມີການປະດິດສ້າງຢ່າງຕໍ່ເນື່ອງ.

ຊາວຫນຸ່ມແລະ cryptocurrencies: ວິທີການຊອກຫາເພີ່ມເຕີມກ່ຽວກັບ Bitcoin…

ການແນະນໍາເດັກນ້ອຍໄປສູ່ສະກຸນເງິນດິຈິຕອລ ແລະ Blockchain ສາມາດເປັນຄວາມພະຍາຍາມທີ່ຫນ້າຕື່ນຕາຕື່ນໃຈ, ເນື່ອງຈາກຄວາມສຳພັນຂອງເຂົາເຈົ້າສໍາລັບເຕັກໂນໂລຊີ ແລະນະວັດຕະກໍາ.

"ຄົນເຈັບຢູ່ໃນສູນ": ຄວາມຫວັງທີ່ຍິ່ງໃຫຍ່ແລະການປະຊຸມຢູ່ໃນວຽງຈັນຝົນ

ຫົວຂໍ້ກ່ຽວກັບຄວາມສໍາຄັນຂອງນະວັດກໍາໃນອຸປະກອນການແພດສໍາລັບການດູແລສຸຂະພາບຂອງເອີຣົບຈະຖືກຄົ້ນຫາໃນວັນທີ 15 ພຶດສະພາໃນ Rome ໂດຍຜູ້ຊ່ຽວຊານແລະນັກການເມືອງ.

ໂດຍ Alberto Nicoliniບັນນາທິການຂອງ districtbiomedicale.it, ຂ່າວ BioMed ແລະວິທະຍຸ Pico