ບົດຄວາມສຸດທ້າຍ

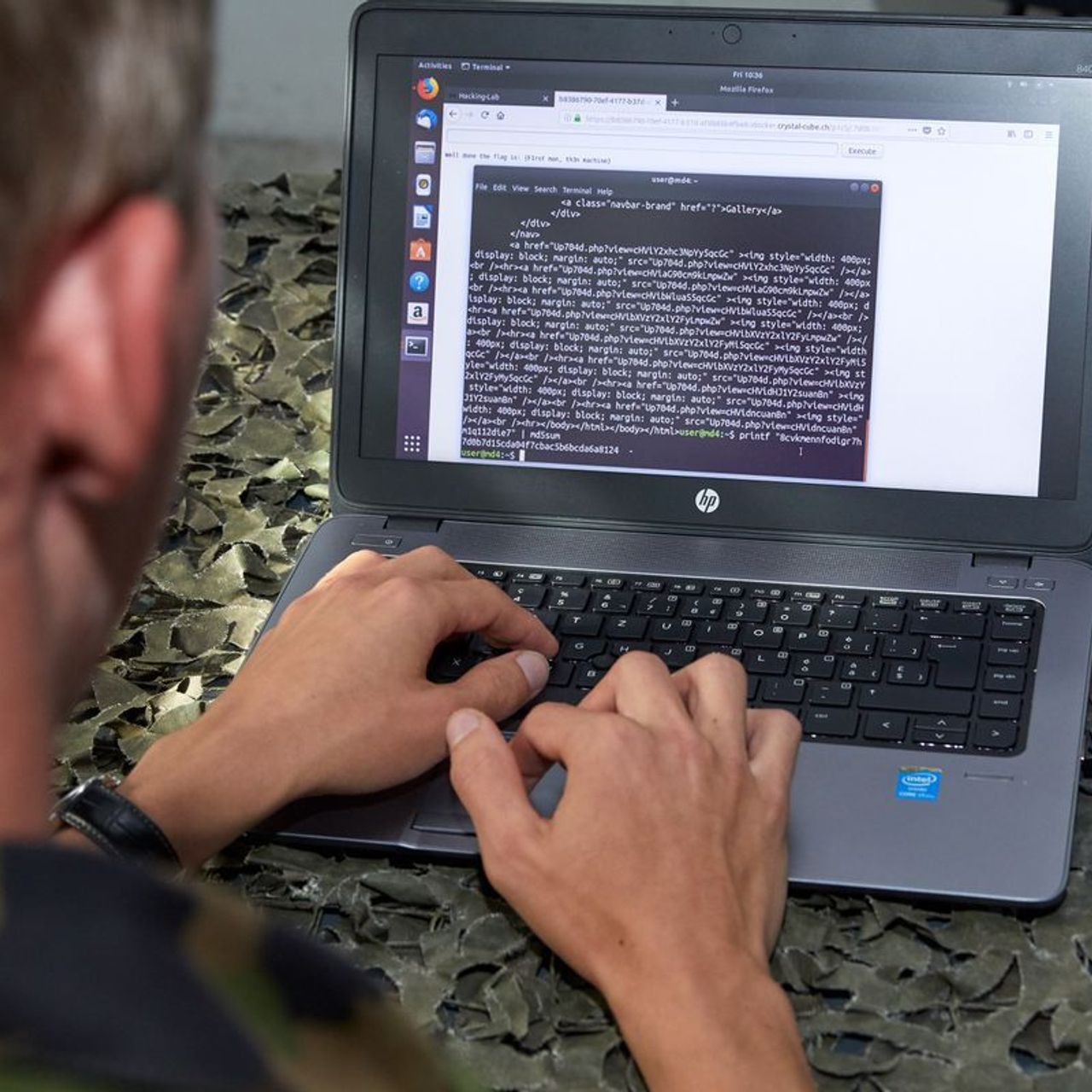

ມີ backdoor ທີ່ຈະຕິດເຊື້ອໃຫ້ເຂົາເຈົ້າທັງຫມົດ, ແຕ່ genius ຫນຶ່ງໄດ້ຊ່ວຍປະຢັດເວັບ

ວັນທີ 24 ເມສາ 2024

ໂດຍ Edoardo Volpi Kellermannນັກສະແດງຄວາມຄິດເຫັນແລະຄວາມນິຍົມ

ນີ້ແມ່ນວິທີການທີ່ມີຄວາມຊໍານານຂອງຜູ້ພັດທະນາ, ແລະເລັກນ້ອຍ ... ຜູ້ໃຫ້ບໍລິການ, ພຽງແຕ່ປ້ອງກັນການລ່ວງລະເມີດຂອງ Linux ແລະອິນເຕີເນັດທັງຫມົດ.

ເປັນຫຍັງການຈ່າຍເງິນມືຖືຍັງຊ້າໃນເຢຍລະມັນ?

ວັນທີ 21 ກຸມພາ 2024

ໂດຍ Lukas SchmitzCEO ຂອງ PAGOPACE GmbH

ຄະນະກໍາມະການສູງ, ນິໄສຂອງບັດແລະເງິນສົດ, ຄວາມບໍ່ໄວ້ວາງໃຈແລະອາຍຸສູງສຸດຂອງຜູ້ບໍລິໂພກແລະຄວາມສ່ຽງດ້ານຄວາມປອດໄພທາງອິນເຕີເນັດເຮັດໃຫ້ຊາວເຢຍລະມັນຂັດຂວາງ ...

ເຫດຜົນທັງຫມົດສໍາລັບອິດທິພົນການຂະຫຍາຍຕົວຂອງ AI ໃນສິລະປະດິຈິຕອນ

ວັນທີ 20 ກຸມພາ 2024

ໂດຍ Eleonora Bafunnoຜູ້ອອກແບບພາຍໃນ ແລະຜູ້ຂຽນຂອງ Innovando.News

ການວິເຄາະຜົນກະທົບຂອງ AI ທົ່ວໄປກ່ຽວກັບວັດທະນະທໍາ, ສັງຄົມ, ແລະວິທີທີ່ພວກເຮົາຮັບຮູ້ການສະແດງອອກທາງດ້ານສິລະປະພື້ນເມືອງ

ຈາກ Eaton ຊັ້ນວາງປະດິດສ້າງສໍາລັບສູນຂໍ້ມູນການຜະລິດໃຫມ່

ວັນທີ 11 ກຸມພາ 2024

ໂດຍ Biagio De Berardinisຜູ້ຈັດການພື້ນທີ່ຂອງບໍລິສັດແລະຜູ້ຂຽນຂອງ Innovando.News

G4 PDU ແມ່ນການແກ້ໄຂແບບສິ້ນສຸດທີ່ມີຜົນກະທົບດ້ານສິ່ງແວດລ້ອມຕ່ໍາ, ເຊິ່ງປະສົມປະສານການປະຫຍັດພະລັງງານກັບການປະຕິບັດທີ່ກ້າວຫນ້າແລະເຊື່ອຖືໄດ້.

26 ຕື້ເອກະສານຖືກລັກເຊື່ອງໄວ້ໃນສະຖານທີ່ virtual

ວັນທີ 25 ມັງກອນ 2024

ໂດຍ "Max Valle"SEO ແລະຜູ້ຊ່ຽວຊານດ້ານຄວາມປອດໄພທາງອິນເຕີເນັດແລະຜູ້ສະແດງຄວາມຄິດເຫັນ

ການລະເມີດຂໍ້ມູນທີ່ໃຫຍ່ທີ່ສຸດໃນປະຫວັດສາດເວັບທີ່ຄົ້ນພົບ: 12 terabytes ຂອງຂໍ້ມູນຈາກ LinkedIn, Twitter, Tencent ແລະເຄືອຂ່າຍສັງຄົມອື່ນໆ

ນີ້ແມ່ນວິທີການທີ່ລະບົບ AI ມີຄຸນຄ່າທາງສິນທໍາທີ່ເຊື່ອງໄວ້…

ວັນທີ 23 ມັງກອນ 2024

ໂດຍ Andrea Francesca Barsantiຜູ້ຂຽນຂອງ Innovando.News

ການສຶກສາໃຫມ່ໂດຍມະຫາວິທະຍາໄລ Mannheim ແລະສະຖາບັນ Leibniz ກ່ຽວກັບຮູບແບບພາສາຂະຫນາດໃຫຍ່ເປີດເຜີຍໃຫ້ເຫັນຄວາມລໍາອຽງທີ່ເປັນອັນຕະລາຍ.

ນີ້ແມ່ນວິທີທີ່ AI ກໍາລັງປະຕິວັດພຶດຕິກໍາການຊື້

ເດືອນທັນວາ 22, 2023

ໂດຍ Sara Petroroນັກວິເຄາະຕະຫຼາດ, OnLife Strategist ແລະຜູ້ຈັດການໂຄງການ

ການປັບແຕ່ງສ່ວນບຸກຄົນທີ່ຄາດເດົາຈະສາມາດຄາດຄະເນຄວາມຕ້ອງການຂອງຜູ້ບໍລິໂພກ, ສ້າງຂໍ້ສະເຫນີໂດຍອີງໃສ່ປະຫວັດຜູ້ໃຊ້

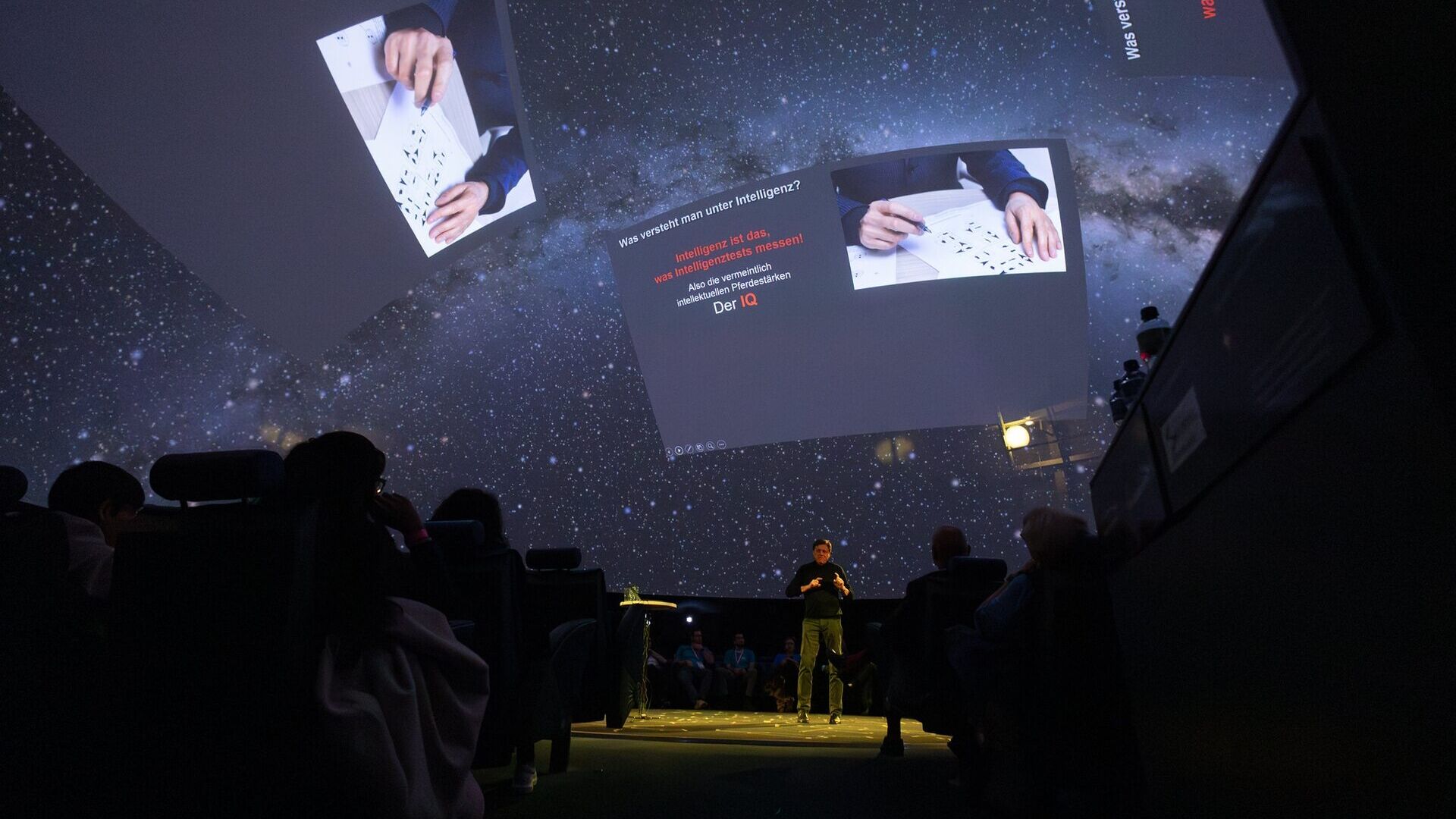

Epilogue ໃນ Lucerne ໃນອະນາຄົດສໍາລັບ "Swiss Digital Days" 2023

ເດືອນທັນວາ 18, 2023

ໂດຍ Gabriele Testiບັນນາທິການໃຫຍ່ຂອງ Innovando.News

ຈາກພິພິທະພັນການຂົນສົ່ງຂອງສະວິດເຊີແລນແລະດິຈິຕອລສະວິດເຊີແລນທາງເລືອກຂອງສະຖານທີ່ປະຊຸມໃຫມ່ໃນຕອນທ້າຍຂອງສາມເດືອນໃຊ້ເວລາທີ່ນີ້ແລະຢູ່ທີ່ນັ້ນຢ່າງເຕັມທີ່.

webinar ຟຣີເພື່ອຄົ້ນຫາຄວາມປອດໄພ cyber ໃນຄວາມເລິກ

ວັນທີ 15 ຕຸລາ 2023

ໂດຍພະນັກງານບັນນາທິການ Innovando.Newsພະນັກງານບັນນາທິການຂອງ Innovando.News

ໃນວັນທີ 8 ພະຈິກ, ທຸກຄົນຈະອອນລາຍກັບຜູ້ຊ່ຽວຊານສາກົນ Fabio Rugge ແລະ Erika Buenrostro ກ່ຽວກັບຍຸດທະສາດເພື່ອຕ້ານການແຮັກ ແລະຟິດຊິງ.

ການໂອນຂໍ້ມູນ EU-US: ຄູ່ມືກ່ຽວກັບກົດລະບຽບ ແລະຂໍ້ກໍານົດຂອງ GDPR

ວັນທີ 29 ເມສາ 2023

ໂດຍ Andreas Arno Michael VoigtCEO ຂອງ Innovando GmbH ແລະຜູ້ຈັດພິມຂອງ Innovando.News

ຄວບຄຸມການຖ່າຍທອດຂໍ້ມູນສ່ວນຕົວ ແລະ ຂໍ້ມູນລະອຽດອ່ອນລະຫວ່າງສະຫະພາບເອີຣົບ ແລະ ສະຫະລັດອາເມຣິກາ ໂດຍປະຕິບັດຕາມສິດຂອງບໍລິສັດ ແລະ ຜູ້ປະກອບການ.

ການຄຸ້ມຄອງຄວາມສ່ຽງດ້ານໄອທີ: ອາຊີບແມ່ນໄດ້ຮຽນຮູ້ໃນ Ticino

ວັນທີ 26 ເມສາ 2023

ໂດຍພະນັກງານບັນນາທິການ Innovando.Newsພະນັກງານບັນນາທິການຂອງ Innovando.News

ຫຼັກສູດ ATED, ຈໍານວນຈໍາກັດແລະໃນສະບັບທີສອງຂອງຕົນ, ສໍາລັບການກະກຽມສໍາລັບການສອບເສັງ 2023 ລັດຖະບານກາງ Cyber Security Specialist ການສອບເສັງແມ່ນກ່ຽວກັບການເລີ່ມຕົ້ນ.

ລະຄອນເລື່ອງລາມົກຂອງເດັກນ້ອຍໃນເວລາແບ່ງປັນ

ວັນທີ 20 ກຸມພາ 2023

ໂດຍ Agata Mainiຜູ້ຂຽນຂອງ Innovando.News

ຈະເກີດຫຍັງຂຶ້ນກັບຮູບພາບຂອງລູກຂອງເຈົ້າທີ່ລົງໃນສື່ສັງຄົມ? ບັນຫາຂອງຄວາມໂສກເສົ້າ confluence ລະຫວ່າງ pedophilia ແລະຮູບພາບລາມົກໄດ້ອະທິບາຍໃຫ້ທຸກຄົນ

ໃນດ້ານ ໜ້າ

ວັນທີ 21 ກຸມພາ 2024

ເປັນຫຍັງການຈ່າຍເງິນມືຖືຍັງຊ້າໃນເຢຍລະມັນ?

ຄະນະກໍາມະການສູງ, ນິໄສຂອງບັດແລະເງິນສົດ, ຄວາມບໍ່ໄວ້ວາງໃຈແລະອາຍຸສູງສຸດຂອງຜູ້ບໍລິໂພກແລະຄວາມສ່ຽງດ້ານຄວາມປອດໄພທາງອິນເຕີເນັດເຮັດໃຫ້ຊາວເຢຍລະມັນຂັດຂວາງ ...

ວັນທີ 20 ກຸມພາ 2024

ເຫດຜົນທັງຫມົດສໍາລັບອິດທິພົນການຂະຫຍາຍຕົວຂອງ AI ໃນສິລະປະດິຈິຕອນ

ການວິເຄາະຜົນກະທົບຂອງ AI ທົ່ວໄປກ່ຽວກັບວັດທະນະທໍາ, ສັງຄົມ, ແລະວິທີທີ່ພວກເຮົາຮັບຮູ້ການສະແດງອອກທາງດ້ານສິລະປະພື້ນເມືອງ

ວັນທີ 11 ກຸມພາ 2024

ຈາກ Eaton ຊັ້ນວາງປະດິດສ້າງສໍາລັບສູນຂໍ້ມູນການຜະລິດໃຫມ່

G4 PDU ແມ່ນການແກ້ໄຂແບບສິ້ນສຸດທີ່ມີຜົນກະທົບດ້ານສິ່ງແວດລ້ອມຕ່ໍາ, ເຊິ່ງປະສົມປະສານການປະຫຍັດພະລັງງານກັບການປະຕິບັດທີ່ກ້າວຫນ້າແລະເຊື່ອຖືໄດ້.

ວັນທີ 25 ມັງກອນ 2024

26 ຕື້ເອກະສານຖືກລັກເຊື່ອງໄວ້ໃນສະຖານທີ່ virtual

ການລະເມີດຂໍ້ມູນທີ່ໃຫຍ່ທີ່ສຸດໃນປະຫວັດສາດເວັບທີ່ຄົ້ນພົບ: 12 terabytes ຂອງຂໍ້ມູນຈາກ LinkedIn, Twitter, Tencent ແລະເຄືອຂ່າຍສັງຄົມອື່ນໆ

ວັນທີ 23 ມັງກອນ 2024

ນີ້ແມ່ນວິທີການທີ່ລະບົບ AI ມີຄຸນຄ່າທາງສິນທໍາທີ່ເຊື່ອງໄວ້…

ການສຶກສາໃຫມ່ໂດຍມະຫາວິທະຍາໄລ Mannheim ແລະສະຖາບັນ Leibniz ກ່ຽວກັບຮູບແບບພາສາຂະຫນາດໃຫຍ່ເປີດເຜີຍໃຫ້ເຫັນຄວາມລໍາອຽງທີ່ເປັນອັນຕະລາຍ.

ເດືອນທັນວາ 22, 2023

ນີ້ແມ່ນວິທີທີ່ AI ກໍາລັງປະຕິວັດພຶດຕິກໍາການຊື້

ການປັບແຕ່ງສ່ວນບຸກຄົນທີ່ຄາດເດົາຈະສາມາດຄາດຄະເນຄວາມຕ້ອງການຂອງຜູ້ບໍລິໂພກ, ສ້າງຂໍ້ສະເຫນີໂດຍອີງໃສ່ປະຫວັດຜູ້ໃຊ້

ເດືອນທັນວາ 18, 2023

Epilogue ໃນ Lucerne ໃນອະນາຄົດສໍາລັບ "Swiss Digital Days" 2023

ຈາກພິພິທະພັນການຂົນສົ່ງຂອງສະວິດເຊີແລນແລະດິຈິຕອລສະວິດເຊີແລນທາງເລືອກຂອງສະຖານທີ່ປະຊຸມໃຫມ່ໃນຕອນທ້າຍຂອງສາມເດືອນໃຊ້ເວລາທີ່ນີ້ແລະຢູ່ທີ່ນັ້ນຢ່າງເຕັມທີ່.

ວັນທີ 15 ຕຸລາ 2023

webinar ຟຣີເພື່ອຄົ້ນຫາຄວາມປອດໄພ cyber ໃນຄວາມເລິກ

ໃນວັນທີ 8 ພະຈິກ, ທຸກຄົນຈະອອນລາຍກັບຜູ້ຊ່ຽວຊານສາກົນ Fabio Rugge ແລະ Erika Buenrostro ກ່ຽວກັບຍຸດທະສາດເພື່ອຕ້ານການແຮັກ ແລະຟິດຊິງ.

ວັນທີ 29 ເມສາ 2023

ການໂອນຂໍ້ມູນ EU-US: ຄູ່ມືກ່ຽວກັບກົດລະບຽບ ແລະຂໍ້ກໍານົດຂອງ GDPR

ຄວບຄຸມການຖ່າຍທອດຂໍ້ມູນສ່ວນຕົວ ແລະ ຂໍ້ມູນລະອຽດອ່ອນລະຫວ່າງສະຫະພາບເອີຣົບ ແລະ ສະຫະລັດອາເມຣິກາ ໂດຍປະຕິບັດຕາມສິດຂອງບໍລິສັດ ແລະ ຜູ້ປະກອບການ.

ວັນທີ 26 ເມສາ 2023

ການຄຸ້ມຄອງຄວາມສ່ຽງດ້ານໄອທີ: ອາຊີບແມ່ນໄດ້ຮຽນຮູ້ໃນ Ticino

ຫຼັກສູດ ATED, ຈໍານວນຈໍາກັດແລະໃນສະບັບທີສອງຂອງຕົນ, ສໍາລັບການກະກຽມສໍາລັບການສອບເສັງ 2023 ລັດຖະບານກາງ Cyber Security Specialist ການສອບເສັງແມ່ນກ່ຽວກັບການເລີ່ມຕົ້ນ.

ວັນທີ 20 ກຸມພາ 2023

ລະຄອນເລື່ອງລາມົກຂອງເດັກນ້ອຍໃນເວລາແບ່ງປັນ

ຈະເກີດຫຍັງຂຶ້ນກັບຮູບພາບຂອງລູກຂອງເຈົ້າທີ່ລົງໃນສື່ສັງຄົມ? ບັນຫາຂອງຄວາມໂສກເສົ້າ confluence ລະຫວ່າງ pedophilia ແລະຮູບພາບລາມົກໄດ້ອະທິບາຍໃຫ້ທຸກຄົນ

ວັນທີ 20 ມັງກອນ 2023

ສັນຍານເຕືອນ Davos ກ່ຽວກັບການຟື້ນຕົວຂອງການໂຈມຕີທາງອິນເຕີເນັດທົ່ວໂລກ

"ບົດລາຍງານປີ 2023 ກ່ຽວກັບຄວາມປອດໄພທາງອິນເຕີເນັດທົ່ວໂລກ" ທີ່ນໍາສະເຫນີຢູ່ WEF: ຄວາມສ່ຽງທີ່ສູງຂຶ້ນກັບສົງຄາມ, ແຕ່ວ່າບໍລິສັດ "ຢູ່ໃນເສັ້ນທາງ" ບໍ?

ນີ້ແມ່ນວິທີທີ່ AI ກໍາລັງປະຕິວັດພຶດຕິກໍາການຊື້

ເດືອນທັນວາ 22, 2023

Epilogue ໃນ Lucerne ໃນອະນາຄົດສໍາລັບ "Swiss Digital Days" 2023

ເດືອນທັນວາ 18, 2023

webinar ຟຣີເພື່ອຄົ້ນຫາຄວາມປອດໄພ cyber ໃນຄວາມເລິກ

ວັນທີ 15 ຕຸລາ 2023

ການໂອນຂໍ້ມູນ EU-US: ຄູ່ມືກ່ຽວກັບກົດລະບຽບ ແລະຂໍ້ກໍານົດຂອງ GDPR

ວັນທີ 29 ເມສາ 2023

ການຄຸ້ມຄອງຄວາມສ່ຽງດ້ານໄອທີ: ອາຊີບແມ່ນໄດ້ຮຽນຮູ້ໃນ Ticino

ວັນທີ 26 ເມສາ 2023

ລະຄອນເລື່ອງລາມົກຂອງເດັກນ້ອຍໃນເວລາແບ່ງປັນ

ວັນທີ 20 ກຸມພາ 2023

ສັນຍານເຕືອນ Davos ກ່ຽວກັບການຟື້ນຕົວຂອງການໂຈມຕີທາງອິນເຕີເນັດທົ່ວໂລກ

ວັນທີ 20 ມັງກອນ 2023

ຄວາມໄວເຕັມທີ່ເດີນຫນ້າໃນສະວິດເຊີແລນດ້ວຍ "ກອງປະຊຸມໂລກໄຊເບີ" ຄັ້ງທໍາອິດ

ວັນທີ 16 ສິງຫາ 2022

ວິທະຍາເຂດປ້ອງກັນ Cyber-Defense ເປີດຕົວ "Cyber Startup Challenge" ຄືນໃໝ່

ວັນທີ 2 ກໍລະກົດ 2022

ສະວິດເຊີແລນດີເລີດໃນການອອກກໍາລັງກາຍທາງອິນເຕີເນັດສາກົນ

ວັນທີ 22 ເມສາ 2022

ຈາກ ated-ICT Ticino ເກມທໍາອິດກ່ຽວກັບ… cyber-security

ວັນທີ 26 ມັງກອນ 2022

ແມ່ນຫຍັງຄືຮອຍຍິ້ມ ແລະວິທີປ້ອງກັນຕົນເອງ

ທ່ານໄດ້ຊະນະ iPhone ແລະທ່ານຄວນໄປຢ້ຽມຢາມເວັບໄຊທ໌ທີ່ພວກເຂົາສົ່ງໃຫ້ທ່ານຜ່ານ SMS ໂດຍບໍ່ເຄີຍມີສ່ວນຮ່ວມໃນ…

ໂປໂຕຄອນຄວາມປອດໄພຂອງ plugins ແລະ CMS

ເພື່ອຮັກສາເວັບໄຊທ໌ໃຫ້ປອດໄພໃນລະດັບສູງສຸດ, ມັນເປັນສິ່ງສໍາຄັນທີ່ຈະຮູ້ plugin ແລະ CMS protocols. ນີ້ແມ່ນ…

ຄວາມສໍາຄັນຂອງ WordPress: ທັດສະນະຂອງນັກພັດທະນາ

ນັກພັດທະນາທີ່ມີຄວາມສາມາດມັກຈະມັກໃຊ້ວິທີແກ້ໄຂທີ່ກໍາຫນົດເອງ, ໂດຍສະເພາະໃນເວລາທີ່ທ່ານເປັນຫນຶ່ງ ...

ໂດຍ Andreas Arno Michael VoigtCEO ຂອງ Innovando GmbH ແລະຜູ້ຈັດພິມຂອງ Innovando.News